Kamis, 23 Februari 2012

Minggu, 12 Februari 2012

ANONYMOUS: OPERATION BLACK MARCH

Join Operation Black March.

With the continuing campaigns for Internet-censoring litigation such as SOPA, ACTA and PIPA, and the closure of sites such as Megaupload under allegations of "piracy" and "conspiracy", the time has come to take a stand against music-, film- and media companies' lobbyists.

The only way is to hit them where it truly hurts - their profit margins.

March 2012 is the end of the 1st quarter in economic reports worldwide.

Thursday, March 1st 2012 to Saturday, 31st March 2012.

Do not buy a single record. Do not download a single song, legally or illegally. Do not go to see a single film in cinemas, or download a copy, Do not buy a DVD in the stores. Do not buy a videogame. Do not buy a single book or magazine.

Wait the 4 weeks to buy them in April - see the film later, etc. Holding out for just 4 weeks, maximum, will leave a gaping hole in media and entertainment companies' profits for the 1st quarter, an economic hit which will in turn be observed by governments worldwide as stocks and shares will blip from a large enough loss of incomes.

This action can give a statement of intent:

We will NOT tolerate the Media Industries' lobbying for legistation which will censor the internet.

Regarding Black March: If you want to do something that makes a statement, consider shifting your money not only away from corporate media but to independent media.

Buy comics published by someone other than DC and Marvel. Buy books from small and independent presses. Support independent production companies who fight to stay independent and fan-focused.

Better yet, buy things directly from creators and artisans. Support independent retailers. Don't just blanket punish media producers and distributors — refocus those resources into supporting the ones who espouse and depend on free exchange of information and ideas. Because those are the people preserving intellectual freedom. Those are the people creating work of substance. And those are the people struggling to make a living, because they aren't bankrolled by the Corporate Elite lobbying for SOPA, ACTA and PIPA.

Join the fight against ACTA, join Operation Black March. Legally or illegally, buy or download NOTHING for one month.

-

We are anonymous.

We are legion.

We do not forgive.

We do not forget.

Expect us.

http://blackmarch.me/en/about/

@YourAnonNews

#Anonymous

http://www.youtube.com/user/TheAnonMessage

Jumat, 27 Januari 2012

15 Situs Terancam Ditutup Seperti Megaupload

Departemen Kehakiman Amerika Serikat dikabarkan sedang meneliti kemungkinan situs berbagi lain melakukan pelanggaran seperti yang dilakukan Megaupload. Bisa saja, situs berbagi yang lain itu bakal bernasib sama.

Mengantisipasi hal itu, beberapa situs alternatif sudah mematikan layanan berbagi file mereka. Ini termasuk FileServe dan FileSonic.

Selain itu, dengan alasan sama, situs seperti Uploaded.to memblokir semua alamat internet protocol (IP) yang berbasis di Amerika Serikat.

Memang, seperti dikutip dari Venturebeat, masih sulit memperkirakan situs-situs berbagi mana yang bakal ditutup.

"Kasus Megaupload bisa menjadi preseden buruk untuk bisnis situs berbagi," kata Felix Wu, dari Cardozo School of Law, Universitas Yeshiva.

Meski belum ada kepastian, berikut 15 situs berbagi yang berpotensi menjadi target selanjutnya:

1. BayFiles

Situs yang berbasis di Hong Kong ini dibuat oleh dua pendiri The Pirate Bay. Dua minggu lalu, pihaknya mengumumkan akan menghentikan layanan karena kasus Megaupload kian memanas.

Memang situs ini secara resmi melarang pengunggahan konten yang merugikan hak cipta orang lain. Tapi di sisi lain, penggunananya untuk berbagi konten bajakan sangat mudah.

2. DepositFiles

Situs yang berbasis di Cyprus ini dapat mengunggah file hingga 300MB secara gratis tanpa pendaftaran. Jika daftar jadi anggota, pengguna bisa mengunggah file hingga 2GB secara gratis pula.

Situs ini juga menawarkan keanggotaan "Gold" yang memungkinkan pengguna bisa mengunduh file secara cepat dan tanpa iklan. Layanan premium ini mirip yang disediakan Megaupload.

3. Divx Stage

Situs ini secara terang-terangan menawarkan membayar 10 dollar AS untuk setiap pengunggahan 1.000 film. Pengguna boleh mengunggah file hingga 1GB.

4. HulkShare

Situs ini memungkinkan pengguna untuk mengunggah file lagu dan membiarkan orang lain bisa mendengarkan lagu dengan player yang disediakan khusus oleh HulkShare

5. MediaFire

Situs yang berbasis di Texas ini memungkinkan pengguna mengunggah file hingga 200MB tanpa daftar. MediaFire juga banyak dimanfaatkan penggunanya untuk berbagi file ilegal, meskipun dilarang oleh sang pengelola.

6. MegaShares

Situs ini memungkinkan pengguna mengunggah file hingga 10GB dan membayar pengguna sesuai jumlah unduhan pada file milik mereka.

Bagai multi level marketing, setiap unduhan premium berukuran minimal 5MB akan mendapat satu poin. Poin dapat ditukarkan dengan uang tunai jika mencapai jumlah tertentu.

7. NovaMov

Situs ini mirip dengan Divx Stage. Pengguna akan dihargai bila mampu mengunggah film hingga ukuran 2GB. Bayaran 10 dollar AS untuk setiap pengunggahan 1.000 film juga ditawarkan di sini.

8. OvFile

Dari sisi tampilan, situs ini nampak baik-baik saja. Namun kemudahannya sebagai "layanan penyimpanan video online" membuat situs ini bisa jadi target penyelidikan.

9. PutLocker

PutLocker memungkinkan pengguna mengunggah file hingga 1GB gratis dan dapat melakukan streaming video tanpa batas waktu. Pada 1 Februari nanti, situs ini akan menghentikan program afiliasinya yang memberi hadiah uang pada pengguna.

10. RapidShare

Situs yang berbasis di Swiss ini merupakan salah satu situs berbagi paling tua dan dikenal global. Situs ini pernah terjerat masalah hukum, namun tetap beroperasi dan melayani jutaan penggunanya.

Di situs ini juga tidak ada batasan unggah dan unduh file, tapi untuk bisa mengunduh file secara cepat harus melalui proses pendaftaran dan berbayar.

11. SockShare

Seperti PutLocker, SockShare juga akan menghentikan program afiliasinya. Di SockShare batas unggahnya adalah 1GB (gratis) dan 5GB (premium).

12. UpLoadHere

Situs ini menyediakan layanan mengunggah file hingga 2GB. Untuk mengunduh file di atas 1GB, pengguna harus membayar.

Biaya keanggotaan 8 dollar AS per bulan, atau lebih kurang sedikit bila membayar sekaligus untuk beberapa bulan.

13. UpLoadKing

Mirip seperti UpLoadHere, kecuali biaya yang lebih murah untuk layanan premiumnya. Pengguna gratisan hanya bisa mengunduh file di bawah 1GB dan tak boleh mengunduh lebih dari satu file secara bersamaan.

14. WUpload

Situs yang berbasis di Hongkong ini diperkirakan adalah situs berbagi kedua terbesar setelah Megaupload. Layanan gratisnya bisa dipakai untuk mengunduh hingga 2GB.

15. ZShare

Situs yang berbasis di Hongkong ini murni gratis dan mendapatkan penghasilan dari iklan. Pengguna dibatasinya hanya bisa mengunggah dan mengunduh file hingga 100MB.

Selasa, 24 Januari 2012

Harta Kekayaan Pendiri Megaupload

Setelah Megaupload ditutup oleh Pemerintah AS melalui FBI dan Departemen Kehakiman, pendirinya, Kim Dotcom, pun ditangkap, dan harta kekayaannya disita.

Seperti dikutip dari Gizmodo, beberapa harta kekayaan itu memang cukup unik. Misalnya sekitar 20 kendaraan mewah dari berbagai jenis.

Uniknya, pelat nomor mobil-mobil itu seakan menunjukkan sifat sang pemilik yang gemar berfoya-foya dan merasa berkuasa. Misalnya, sebuah Rolls Royce Phantom yang berpelat "GOD".

Ada juga mobil Mercedes Benz dengan pelat "HACKER", "MAFIA" , atau satu lagi yang berpelat "GUILTY". Kemudian sepasang Mercedes Benz dengan pelat "GOOD" dan "EVIL".

Berikut adalah daftar mobilnya yang dikutip Jalopnik dari dokumen dakwaan Departemen Kehakiman AS (Keterangan menunjukkan tahun pembuatan, tipe mobil, pelat nomor)

- 2010 Maserati GranCabrio, "M-FB 212" / "DH-GC 470",

- 2009 Mercedes-Benz E500 Coupe, "FEG690"

- 2005 Mercedes-Benz CLK DTM, "GOOD"

- 2004 Mercedes-Benz CLK DTM, "EVIL"

- 2010 Mercedes-Benz S65, "CEO"

- 2008 Rolls-Royce Phantom, "GOD"

- 2010 Mercedes-Benz E63, "STONED"

- 2010 Mini Cooper S Coupe, "V"

- 2010 Mercedes-Benz ML63, "GUILTY"

- 2007 Mercedes-Benz CL65, "KIMCOM"

- 2009 Mercedes-Benz ML63, "MAFIA"

- 2010 Toyota Vellfire, "WOW" / "7"

- 2011 Mercedes-Benz G55, "POLICE" / "GDS672"

- 2011 Toyota Hilux, "FSN455"

- ???? Motor Harley Davidson, "36YED"

- 2010 Mercedes-Benz, "HACKER"

- 2005 Mercedes-Benz A170, "FUR252"

- 2005 Mercedes-Benz ML500, "DFF816"

- 1957 Cadillac El Dorado

- 2010 Sea-Doo GTX Jet Ski

- 1959 Cadillac Series 62

- ???? Motor Von Dutch custom

- 2006 Mercedes-Benz CLK

- 2010 Mini Cooper S Coupe, "T"

- 1989 Lamborghini LM002, "FRP358"

- 2011 Mercedes-Benz ML63

Selain itu, Gizmodo mengutip beberapa kekayaannya seperti karya seni berupa patung tokoh dari film Predator dan sebuah patung bertudung Anonymous.

Kemudian, beberapa perangkat elektronik miliknya termasuk televisi 65 inci (Sharp), 108 inci (Sharp), 56 inci (TVLogic) dan 82 inci (Samsung). Masing-masing berjumlah lebih dari satu unit.

Kamis, 12 Januari 2012

10 Mafia Menakutkan di Dunia

10. Israeli Mafia

Mafia Israel bekerja di banyak negara dalam kegiatan seperti perdagangan narkoba dan prostitusi. Mereka terkenal kejam dan tidak berpikir dua kali untuk membunuh. Mafia Rusia-Israel telah meresap ke dalam sistem politik AS sehingga pasukan AS gagal mencapai kemajuan yang signifikan untuk menghentikan mereka.

9. Colombian Drug Cartels

Kartel Narkoba Kolombia dibentuk terutama untuk mengendalikan perdagangan obat-obatan. Mereka beroperasi di banyak negara, dengan jumlah organisasi yang berhubungan dengan politik, aspek militer dan hukum kartel. Kartel penting dari Columbia adalah Kartel Cali, Medellin Cartel dan Kartel Valle del Norte. Mereka juga telah terlibat dalam banyak penculikan dan terorisme.

8. The Serbian mafia

Mafia Serbia beroperasi di lebih dari sepuluh negara termasuk Jerman, Amerika Serikat, Inggris, Perancis, dll. Mereka terlibat dalam kegiatan yang berbeda seperti perdagangan narkoba, penyelundupan, kontrak membunuh, judi dan pencurian gen. Ada tiga kelompok besar, yaitu Vozdovac, Surcin dan Zemun yang mengendalikan kelompok-kelompok kecil. Saat ini ada sekitar 30-40 kelompok kerja di Serbia.

7. Jamaican-British Yardies

Yardies Jamaika-Inggris adalah geng Jamaika yang berimigrasi ke Britania pada tahun 1950-an. Mereka terlibat dalam kekerasan geng dan kemudian dikenal sebagai Yardies. Geng ini melakukan kejahatan terorganisir seperti perdagangan narkoba dan kejahatan senjata lainnya. Mereka tidak mencoba menyusup sistem penegakan hukum sehingga mereka tidak dianggap sebagai yang kuat sebagai kelompok mafia lain.

6. Chinese Triads

Geng ini mulai ada pada abad ke-18 tetapi dahulu disebut Tian Di Hui. Triad Cina terdiri dari banyak organisasi kejahatan yang berbasis di Daratan Cina, Malaysia, Hong Kong, Taiwan, Singapura, dll. Mereka juga sangat aktif di New York, Los Angeles, Seattle, Vancouver juga San Francisco. kejahatan terorganisir mereka melibatkan pencurian, kontrak pembunuhan, perdagangan narkoba, pemerasan, pembajakan, dll. Ditengarai, Triads sekarang terlibat dalam pembajakan juga.

5. Sicilian and American Cosa Nostra

Sisilia dan Amerika Cosa Nostra adalah grup yang relatif baru. Dimulai pada paruh kedua abad kesembilan belas di Italia. Walau masih dikategorikan mafia muda, kelompok ini memiliki kemampuan besar untuk merencanakan kejahatan besar dan lolos begitu saja. Penyusupan anggota dan pengaruh di lembaga hukum Amerika sempat membuat perang besar penegak hukum dengan kelompok ini.

Kegiatan mereka seperti aksi kelompok mafia umumnya, terlibat dalam narkoba, perdagangan senjata, mediasi bisnis pidana, dan lainnya. Anggota kelompok ini biasanya tidak terlalu besar, hanya berkisar 3.500-4.000 orang. Seorang anggota harus menjalani upacara inisiasi di mana ia mungkin harus membunuh seseorang untuk membuktikan diri-Nya.

4. The Albanian Mafia

Mafia Albania terdiri dari sejumlah besar organisasi kejahatan yang berbasis di Albania. Mereka aktif di Amerika Serikat dan negara-negara Eropa juga. Konon, mafia Albania menyebar ke tingkat internasional sejak tahun 1980-an. Di Amerika Serikat dan Inggris, mereka menjalankan seks dan perdagangan narkoba. Kelompok mafia ini dikenal cepat menggunakan cepat kekerasan untuk membalas dendam.

3. Mexican Mafia

Meksiko Mafia adalah geng penjara yang sangat kuat di Amerika Serikat, dimulai pada akhir 1950-an untuk melindungi tahanan terhadap narapidana lain dan dari para petugas. Geng ini juga telah terlibat dalam pemerasan dan perdagangan narkoba. Tercatat, geng ini memiliki sekitar 30.000 anggota di seluruh Amerika Serikat. Para anggota geng kadang-kadang membuat tato dengan desain umum yang merupakan simbol nasional Meksiko.

2. Japanese Yakuza

Yakuza Jepang adalah grup kejahatan terorganisir asli sejak abad ke-17 yang menggunakan ancaman dan pemerasan untuk melancarkan misi mereka. Seringkali, sebagai tanda lambang kesetiaan, mereka memutus jari kelingking anggotanya. Sambungan jari kelingking tersebut seringkali ditawarkan kepada pemimpin sebagai tindakan penenangan atau permintaan maaf.

Beberapa anggota bahkan punya tato seluruh tubuh. Yang tercatat, Yakuza memiliki 110.000 anggota aktif. Kegiatan mereka terlibat dalam banyak hal seperti aksi perlindungan, mengimpor pornografi uncensored dari Eropa dan Amerika, prostitusi serta imigrasi ilegal.

1. Russian Mafia

Mafia Rusia berasal dari Uni Soviet dan sekarang memiliki pengaruh di seluruh dunia. Pengikutnya antara 100.000 sampai 500.000 anggota. Selama ini mereka terlibat dalam kejahatan terorganisir di negara-negara seperti Israel, Hungaria, Spanyol, Kanada, Inggris, Amerika Serikat, Rusia, dll. Mereka juga berimigrasi ke Israel, Amerika dan Jerman dengan menggunakan identitas Yahudi dan Jerman.

Kegiatan mereka termasuk obat-obatan dan perdagangan senjata api, pengeboman, penyelundupan, pornografi, penipuan internet, dll. Jika salah satu anggota "bersuara" ketika ditangkap, mereka akan dibunuh saat dibebaskan.

Mafia Israel bekerja di banyak negara dalam kegiatan seperti perdagangan narkoba dan prostitusi. Mereka terkenal kejam dan tidak berpikir dua kali untuk membunuh. Mafia Rusia-Israel telah meresap ke dalam sistem politik AS sehingga pasukan AS gagal mencapai kemajuan yang signifikan untuk menghentikan mereka.

9. Colombian Drug Cartels

Kartel Narkoba Kolombia dibentuk terutama untuk mengendalikan perdagangan obat-obatan. Mereka beroperasi di banyak negara, dengan jumlah organisasi yang berhubungan dengan politik, aspek militer dan hukum kartel. Kartel penting dari Columbia adalah Kartel Cali, Medellin Cartel dan Kartel Valle del Norte. Mereka juga telah terlibat dalam banyak penculikan dan terorisme.

8. The Serbian mafia

Mafia Serbia beroperasi di lebih dari sepuluh negara termasuk Jerman, Amerika Serikat, Inggris, Perancis, dll. Mereka terlibat dalam kegiatan yang berbeda seperti perdagangan narkoba, penyelundupan, kontrak membunuh, judi dan pencurian gen. Ada tiga kelompok besar, yaitu Vozdovac, Surcin dan Zemun yang mengendalikan kelompok-kelompok kecil. Saat ini ada sekitar 30-40 kelompok kerja di Serbia.

7. Jamaican-British Yardies

Yardies Jamaika-Inggris adalah geng Jamaika yang berimigrasi ke Britania pada tahun 1950-an. Mereka terlibat dalam kekerasan geng dan kemudian dikenal sebagai Yardies. Geng ini melakukan kejahatan terorganisir seperti perdagangan narkoba dan kejahatan senjata lainnya. Mereka tidak mencoba menyusup sistem penegakan hukum sehingga mereka tidak dianggap sebagai yang kuat sebagai kelompok mafia lain.

6. Chinese Triads

Geng ini mulai ada pada abad ke-18 tetapi dahulu disebut Tian Di Hui. Triad Cina terdiri dari banyak organisasi kejahatan yang berbasis di Daratan Cina, Malaysia, Hong Kong, Taiwan, Singapura, dll. Mereka juga sangat aktif di New York, Los Angeles, Seattle, Vancouver juga San Francisco. kejahatan terorganisir mereka melibatkan pencurian, kontrak pembunuhan, perdagangan narkoba, pemerasan, pembajakan, dll. Ditengarai, Triads sekarang terlibat dalam pembajakan juga.

5. Sicilian and American Cosa Nostra

Sisilia dan Amerika Cosa Nostra adalah grup yang relatif baru. Dimulai pada paruh kedua abad kesembilan belas di Italia. Walau masih dikategorikan mafia muda, kelompok ini memiliki kemampuan besar untuk merencanakan kejahatan besar dan lolos begitu saja. Penyusupan anggota dan pengaruh di lembaga hukum Amerika sempat membuat perang besar penegak hukum dengan kelompok ini.

Kegiatan mereka seperti aksi kelompok mafia umumnya, terlibat dalam narkoba, perdagangan senjata, mediasi bisnis pidana, dan lainnya. Anggota kelompok ini biasanya tidak terlalu besar, hanya berkisar 3.500-4.000 orang. Seorang anggota harus menjalani upacara inisiasi di mana ia mungkin harus membunuh seseorang untuk membuktikan diri-Nya.

4. The Albanian Mafia

Mafia Albania terdiri dari sejumlah besar organisasi kejahatan yang berbasis di Albania. Mereka aktif di Amerika Serikat dan negara-negara Eropa juga. Konon, mafia Albania menyebar ke tingkat internasional sejak tahun 1980-an. Di Amerika Serikat dan Inggris, mereka menjalankan seks dan perdagangan narkoba. Kelompok mafia ini dikenal cepat menggunakan cepat kekerasan untuk membalas dendam.

3. Mexican Mafia

Meksiko Mafia adalah geng penjara yang sangat kuat di Amerika Serikat, dimulai pada akhir 1950-an untuk melindungi tahanan terhadap narapidana lain dan dari para petugas. Geng ini juga telah terlibat dalam pemerasan dan perdagangan narkoba. Tercatat, geng ini memiliki sekitar 30.000 anggota di seluruh Amerika Serikat. Para anggota geng kadang-kadang membuat tato dengan desain umum yang merupakan simbol nasional Meksiko.

2. Japanese Yakuza

Yakuza Jepang adalah grup kejahatan terorganisir asli sejak abad ke-17 yang menggunakan ancaman dan pemerasan untuk melancarkan misi mereka. Seringkali, sebagai tanda lambang kesetiaan, mereka memutus jari kelingking anggotanya. Sambungan jari kelingking tersebut seringkali ditawarkan kepada pemimpin sebagai tindakan penenangan atau permintaan maaf.

Beberapa anggota bahkan punya tato seluruh tubuh. Yang tercatat, Yakuza memiliki 110.000 anggota aktif. Kegiatan mereka terlibat dalam banyak hal seperti aksi perlindungan, mengimpor pornografi uncensored dari Eropa dan Amerika, prostitusi serta imigrasi ilegal.

1. Russian Mafia

Mafia Rusia berasal dari Uni Soviet dan sekarang memiliki pengaruh di seluruh dunia. Pengikutnya antara 100.000 sampai 500.000 anggota. Selama ini mereka terlibat dalam kejahatan terorganisir di negara-negara seperti Israel, Hungaria, Spanyol, Kanada, Inggris, Amerika Serikat, Rusia, dll. Mereka juga berimigrasi ke Israel, Amerika dan Jerman dengan menggunakan identitas Yahudi dan Jerman.

Kegiatan mereka termasuk obat-obatan dan perdagangan senjata api, pengeboman, penyelundupan, pornografi, penipuan internet, dll. Jika salah satu anggota "bersuara" ketika ditangkap, mereka akan dibunuh saat dibebaskan.

Kamis, 04 Agustus 2011

SOLUSI CHAT FACEBOOK KE OLD VERSION [expired]

[Mozilla Firefox] Install the new version of old facebook chat from the official site --> www.sidebardisabler.net

Thanks to VittGam & Robhy Vengeance

To the point,

SOLUSI : Pasang Add-ons sesuai browser yang dipakai pada link dibawah ini.

CARA : Klik link dibawah sesuai browser yang dipakai -> klik 'Add To Firefox' (untuk browser Firefox) -> muncul tab box, klik 'Add To Firefox'(untuk browser Firefox) -> tunggu sampai pemasangan Add-ons selesai -> Chat facebook versi lama kembali seperti pada gambar di atas.

Link Add-ons Browser :

Mozilla Firefox --> https://addons.mozilla.org

Google Chrome --> https://chrome.google.com/

Opera --> https://addons.opera.com/a

Selasa, 02 Agustus 2011

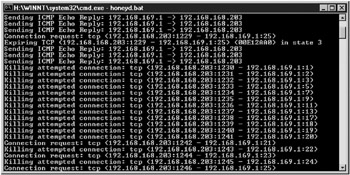

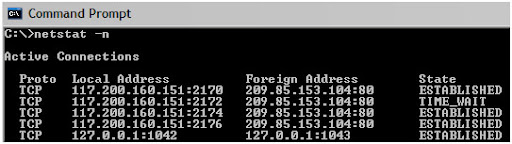

Cara-Cara Seseorang Hacker menembus sebuah website

Perlu diperhatikan, banyak cara bagi para hacker di dunia untuk menembus suatu sistem seperti berikut. Saya hanya share beberapa macamnya saja berikut dengan sedikit pengertiannya. Saya hanya share, tidak mengajarkan caranya. Bagi siapa saja yang ingin mempelajarinya, silahkan otodidak. cmiiiww

Cara cara seorang hacker menembus ataupun menyusup dan juga merusak suatu website adalah sebagai berikut.Teknik - teknik itu antara lain:

1. IP Spoofing

2. FTP Attack

3. Unix Finger Exploits

4. Flooding & Broadcasting

5. Fragmented Packet Attacks

6. E-mail Exploits

7. DNS and BIND Vulnerabilities

8. Password Attacks

9.Proxy Server Attacks

10. Remote Command Processing Attacks

11. Remote File System Attack

12. Selective Program Insertions

13. Port Scanning

14.TCP/IP Sequence Stealing, Passive Port Listening and Packet

15. HTTPD Attacks

2. FTP Attack

3. Unix Finger Exploits

4. Flooding & Broadcasting

5. Fragmented Packet Attacks

6. E-mail Exploits

7. DNS and BIND Vulnerabilities

8. Password Attacks

9.Proxy Server Attacks

10. Remote Command Processing Attacks

11. Remote File System Attack

12. Selective Program Insertions

13. Port Scanning

14.TCP/IP Sequence Stealing, Passive Port Listening and Packet

15. HTTPD Attacks

1. IP Spoofing

IP Spoofing juga dikenal sebagai Source Address Spoofing, yaitu pemalsuan alamat IP attacker sehingga sasaran menganggap alamat IP attacker adalah alamat IP dari host di dalam network bukan dari luar network. Misalkan attacker mempunyai IP address type A 66.25.xx.xx ketika attacker melakukan serangan jenis ini maka Network yang diserang akan menganggap IP attacker adalah bagian dari Networknya misal 192.xx.xx.xx yaitu IP type C.

IP Spoofing terjadi ketika seorang attacker ?mengakali? packet routing untuk mengubah arah dari data atau transmisi ke tujuan yang berbeda. Packet untuk routing biasanya di transmisikan secara transparan dan jelas sehingga membuat attacker dengan mudah untuk memodifikasi asal data ataupun tujuan dari data. Teknik ini bukan hanya dipakai oleh attacker tetapi juga dipakai oleh para security profesional untuk men tracing identitas dari para attacker.

2. FTP Attack

Salah satu serangan yang dilakukan terhadap File Transfer Protocol adalah serangan buffer overflow yang diakibatkan oleh malformed command. tujuan menyerang FTP server ini rata-rata adalah untuk mendapatkan command shell ataupun untuk melakukan Denial Of Service. Serangan Denial Of Service akhirnya dapat menyebabkan seorang user atau attacker untuk mengambil resource didalam network tanpa adanya autorisasi, sedangkan command shell dapat membuat seorang attacker mendapatkan akses ke sistem server dan file-file data yang akhirnya seorang attacker bisa membuat anonymous root-acces yang mempunyai hak penuh terhadap system bahkan network yang diserang.

3. Unix Finger Exploits

Pada masa awal internet, Unix OS finger utility digunakan secara efficient untuk men sharing informasi diantara pengguna. Karena permintaan informasi terhadap informasi finger ini tidak menyalahkan peraturan, kebanyakan system Administrator meninggalkan utility ini (finger) dengan keamanan yang sangat minim, bahkan tanpa kemanan sama sekali. Bagi seorang attacker utility ini sangat berharga untuk melakukan informasi tentang footprinting, termasuk nama login dan informasi contact.

Utility ini juga Menyediakan keterangan yang sangat baik tentang aktivitas user didalam sistem, berapa lama user berada dalam sistem dan seberapa jauh user merawat sistem. Informasi yang dihasilkan dari finger ini dapat meminimalisasi usaha kracker dalam menembus sebuah sistem. Keterangan pribadi tentang user yang dimunculkan oleh finger daemon ini sudah cukup bagi seorang atacker untuk melakukan social engineering dengan menggunakan social skillnya untuk memanfaatkan user agar ?memberitahu? password dan kode akses terhadap system.

4. Flooding & Broadcasting

Seorang attacker bisa menguarangi kecepatan network dan host-host yang berada di dalamnya secara significant dengan cara terus melakukan request/permintaan terhadap suatu informasi dari sever yang bisa menangani serangan classic Denial Of Service(Dos), mengirim request ke satu port secara berlebihan dinamakan flooding, kadang hal ini juga disebut spraying. Tujuan dari kedua serangan ini adalah sama yaitu membuat network resource yang Menyediakan informasi menjadi lemah dan akhirnya menyerah.

Serangan dengan cara Flooding bergantung kepada dua faktor yaitu: ukuran dan/atau volume (size and/or volume). Seorang attacker dapat menyebabkan Denial Of Service dengan cara melempar file berkapasitas besar atau volume yang besar dari paket yang kecil kepada sebuah system. Dalam keadaan seperti itu network server akan menghadapi kemacetan: terlalu banyak informasi yang diminta dan tidak cukup power untuk mendorong data agar berjalan. Pada dasarnya paket yang besar membutuhkan kapasitas proses yang besar pula, tetapi secara tidak normal paket yang kecil dan sama dalam volume yang besar akan menghabiskan resource secara percuma, dan mengakibatkan kemacetan.

Data-data internet yang di transmisikan melalui TCP/IP bisa dibagi lagi ke dalam paket-paket yang hanya mengandung paket pertama yang isinya berupa informasi bagian utama( kepala) dari TCP. Beberapa firewall akan mengizinkan untuk memroses bagian dari paket-paket yang tidak mengandung informasi alamat asal pada paket pertamanya, hal ini akan mengakibatkan beberapa type system menjadi crash. Contohnya, server NT akan menjadi crash jika paket-paket yang dipecah(fragmented packet) cukup untuk menulis ulang informasi paket pertama dari suatu protokol.

6. E-mail Exploits

Peng-exploitasian e-mail terjadi dalam lima bentuk yaitu: mail floods, manipulasi perintah (command manipulation), serangan tingkat transportasi(transport level attack), memasukkan berbagai macam kode (malicious code inserting) dan social engineering(memanfaatkan sosialisasi secara fisik). Penyerangan email bisa membuat system menjadi crash, membuka dan menulis ulang bahkan mengeksekusi file-file aplikasi atau juga membuat akses ke fungsi fungsi perintah (command function).

7. DNS and BIND Vulnerabilities

Berita baru-baru ini tentang kerawanan (vulnerabilities) tentang aplikasi Barkeley Internet Name Domain (BIND) dalam berbagai versi mengilustrasikan kerapuhan dari Domain Name System (DNS), yaitu krisis yang diarahkan pada operasi dasar dari Internet (basic internet operation).

8. Password Attacks

Password merupakan sesuatu yang umum jika kita bicara tentang kemanan. Kadang seorang user tidak perduli dengan nomor pin yang mereka miliki, seperti bertransaksi online di warnet, bahkan bertransaksi online dirumah pun sangat berbahaya jika tidak dilengkapi dengan software security seperti SSL dan PGP. Password adalah salah satu prosedur kemanan yang sangat sulit untuk diserang, seorang attacker mungkin saja mempunyai banyak tools (secara teknik maupun dalam kehidupan sosial) hanya untuk membuka sesuatu yang dilindungi oleh password.

Ketika seorang attacker berhasil mendapatkan password yang dimiliki oleh seorang user, maka ia akan mempunyai kekuasaan yang sama dengan user tersebut. Melatih karyawan/user agar tetap waspada dalam menjaga passwordnya dari social engineering setidaknya dapat meminimalisir risiko, selain berjaga-jaga dari praktek social enginering organisasi pun harus mewaspadai hal ini dengan cara teknikal. Kebanyakan serangan yang dilakukan terhadap password adalah menebak (guessing), brute force, kracking dan sniffing.

9.Proxy Server Attacks

Salah satu fungsi Proxy server adalah untuk mempercepat waktu response dengan cara menyatukan proses dari beberapa host dalam suatu trusted network.

10. Remote Command Processing Attacks

Trusted Relationship antara dua atau lebih host Menyediakan fasilitas pertukaran informasi dan resource sharing. Sama halnya dengan proxy server, trusted relationship memberikan kepada semua anggota network kekuasaan akses yang sama di satu dan lain system (dalam network).

Attacker akan menyerang server yang merupakan anggota dari trusted system. Sama seperti kerawanan pada proxy server, ketika akses diterima, seorang attacker akan mempunyai kemampuan mengeksekusi perintah dan mengkases data yang tersedia bagi user lainnya.

11. Remote File System Attack

Protocol-protokol untuk tranportasi data ?tulang punggung dari internet? adalah tingkat TCP (TCPLevel) yang mempunyai kemampuan dengan mekanisme untuk baca/tulis (read/write) Antara network dan host. Attacker bisa dengan mudah mendapatkan jejak informasi dari mekanisme ini untuk mendapatkan akses ke direktori file.

12. Selective Program Insertions

Selective Program Insertions adalah serangan yang dilakukan ketika attacker menaruh program-program penghancur, seperti virus, worm dan trojan (mungkin istilah ini sudah anda kenal dengan baik ?) pada system sasaran. Program-program penghancur ini sering juga disebut malware. Program-program ini mempunyai kemampuan untuk merusak system, pemusnahan file, pencurian password sampai dengan membuka backdoor.

13. Port Scanning

Melalui port scanning seorang attacker bisa melihat fungsi dan cara bertahan sebuah system dari berbagai macam port. Seorang atacker bisa mendapatkan akses kedalam sistem melalui port yang tidak dilindungi. Sebaia contoh, scaning bisa digunakan untuk menentukan dimana default SNMP string di buka untuk publik, yang artinya informasi bisa di extract untuk digunakan dalam remote command attack.

14.TCP/IP Sequence Stealing, Passive Port Listening and Packet

Interception TCP/IP Sequence Stealing, Passive Port Listening dan Packet Interception berjalan untuk mengumpulkan informasi yang sensitif untuk mengkases network. Tidak seperti serangan aktif maupun brute-force, serangan yang menggunakan metoda ini mempunyai lebih banyak kualitas stealth-like.

15. HTTPD Attacks

Kerawanan yang terdapat dalam HTTPD ataupun webserver ada lima macam: buffer overflows, httpd bypasses, cross scripting, web code vulnerabilities, dan URL floods.

Langganan:

Komentar (Atom)